새로운 사물인터넷형태의 웜바이러스, 디지털바이러스의 진화

흔히 사물인터넷이란 용어는 생활 속 사물들을 유무선 네트워크로 연결해 정보를 공유하는 환경을 일컫는 말인데, 최근 정보보안소프트웨어 공급업체인 Symantec社가 새롭게 발견한 리눅스 형태의 웜바이러스 (일명 Linux Darlloz)가 PHP언어 내의 알려진 버그를 활용해 정보유출을 시키는 행위가 발견되어 점차 진화되고 있는 웜바이러스 형태 및 유형을 알아보고자 한다.

출처 : 제임스 커닝햄 (James Cunningham)

디지털 애니메이터. [바이러스]는 그의 세번째 영화이다. 대학교 때부터 디지털 이미지 작업에서 두각을 나타낸 감독은 3D에 관한 연구로 학위를 딴 뒤, 디지털 애니매이션 영역의 활동에 힘쏟고 있다.

작년에 보안패치가 이루어진 적이 있는 리눅스 형태의 웜바이러스인 Darlloz의 해당 취약성에 노출된 디지털기기들 (보안업데이트가 이루어지지 않은 라우터, 셋톱박스, 보안카메라 등)은 모두 웹 기반의 인터페이스 기능을 갖추고 있는 기기들이라 정리해볼 수 있다.

Symantec社가 Darlloz에 의해 발견된 위험요소를 매우 미미한 위협 정도로 구분한데 반해, 기계와 기계 간 장비들이 연결된 유형을 손쉽게 공격할 수 있는 콘셉트가 발견되어 이는 사물인터넷과 같은 유형의 바이러스 공격형태의 진화로 가늠해볼 수 있다고 하겠다.

현 수준에서의 공격형태는 리눅스 기반의 인텔 칩에 대한 미미한 유형의 공격인 셈이지만, 향후 다양한 구조물들에 적용될 수 있는 변종들의 등장이 예상되는 시점이라 하겠다. 여기에는 ARM, PPC, MIPS, 그리고 MIPSEL 등이 포함될 수 있으며, 기타 소형 또는 내장된 형태의 기기들을 공격유형으로 넓혀 확대 적용이 가능하다 고려해볼 수 있기 때문이다.

동사의 블로그에 적힌 발표 내용을 살펴보면, 현 수준의 웜바이러스가 동작할 수 있는 사안들은 아래와 같다;

1. 웜바이러스가 실행되면, IP주소를 랜덤형태로 생성해낼 수 있게 되고

2. 이미 알려진 ID와 비밀번호를 통해 특정 기계의 경로에 접속할 수 있게 되고

3. 취약성을 내포하고 있는 HTTP 경로를 요청하게 된다

4. 만일 해당 취약성을 내포한 기기가 보안패치가 설치되어 있지 않을 경우, 말웨어를 유포하는 서버로부터 웜바이러스를 다운로드받아 삽입시키고

5. 다음 바이러스 유포를 위한 공격목표를 검색하게 된다

현재 상기 웜바이러스는 인텔의 x86 기반 시스템들에게만 적용되고 있는데, 이는 취약성 코드 내부의 URL을 다운로드하는 것이 인터넷의 구조물들에 대한 ELF바이너리가 하드코딩되어있기 때문이라고 한다.

대다수의 기관 및 소비자들이 자신들의 디지털기기들이 리눅스에서 운영되고 있는지를 공개하는 것에 대한 사실유무와 최신 업데이트 패치를 적용해 보안사항을 사용하고 있지 않기 때문에 위험성은 가중될 수 있다고 전문가들은 판단하고 있다.

결국 Darlloz 웜바이러스에 대한 감염을 대비하기 위해 아래와 같은 조치들이 이행되어야 할 것으로 보인다;

1. 모든 디지털기기들이 네트워크에 연결되어있는지를 확인하고

2. 최신 버전의 소프트웨어로 항시 업데이트 사안을 점검하며

3. 이들 기기에 적용이 가능한 보안소프트웨어를 지속적으로 업데이트하며

4. 해당 기기에 대한 접속암호를 강화하고

5. HTTP POST 서버로부터의 요청을 거부해야 함 (경로는 -/cgi-bin/php*)

향후 진화해나가는 웜바이러스에 대한 보안성 강화를 위해 지속적인 관심과 노력이 요구되는 시점이라 할 수 있겠다.

출처 : KISTI 미리안 『글로벌동향브리핑』

'기술-IT-인터넷 동향' 카테고리의 다른 글

| 퀄컴사의 무선헬스 기술에 대한 투자방향 (0) | 2014.01.21 |

|---|---|

| 2014년 주목하여야 할 10가지 정보기술 (0) | 2014.01.21 |

| 2020년 사물 인터넷으로 인한 새로운 산업 (0) | 2014.01.21 |

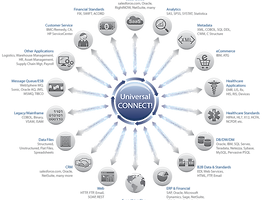

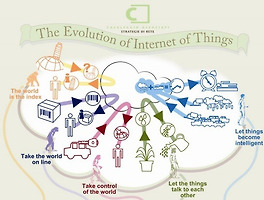

| 사물 인터넷의 발전방향 - 비연결형 디바이스가 인터넷에 연결 (0) | 2014.01.21 |

| 블루투스 4.1, 사물인터넷(IoT)을 지원할 수 있을 정도의 기능 개선 (0) | 2014.01.21 |

| 2020년 사물형 인터넷(IoT) (0) | 2014.01.21 |

| 인앱(In-App) 구매가 2018년경 170억 달러 규모로 성장 전망 (0) | 2014.01.21 |

| 데이터유출을 방지하기 위한 유통업계의 대비책 마련 절실 (0) | 2014.01.21 |

취업, 창업의 막막함, 외주 관리, 제품 부재!

당신의 고민은 무엇입니까? 현실과 동떨어진 교육, 실패만 반복하는 외주 계약,

아이디어는 있지만 구현할 기술이 없는 막막함.

우리는 알고 있습니다. 문제의 원인은 '명확한 학습, 실전 경험과 신뢰할 수 있는 기술력의 부재'에서 시작됩니다.

이제 고민을 멈추고, 캐어랩을 만나세요!

코딩(펌웨어), 전자부품과 디지털 회로설계, PCB 설계 제작, 고객(시장/수출) 발굴과 마케팅 전략으로 당신을 지원합니다.

제품 설계의 고수는 성공이 만든 게 아니라 실패가 만듭니다. 아이디어를 양산 가능한 제품으로!

귀사의 제품을 만드세요. 교육과 개발 실적으로 신뢰할 수 있는 파트너를 확보하세요.

캐어랩